Officiel Prevention : Sécurité au travail, prévention risque professionnel. Officiel Prevention, annuaire CHSCT

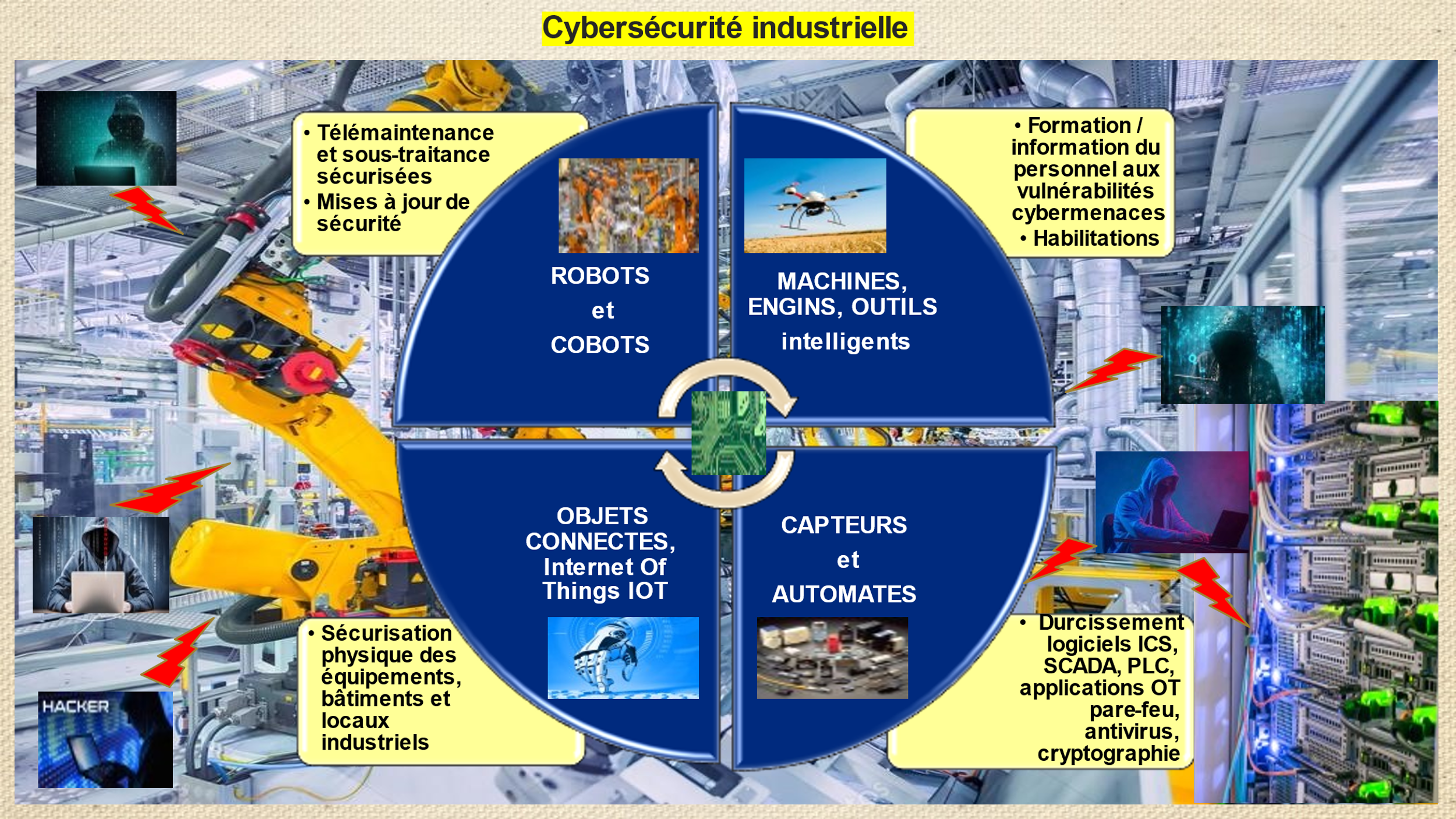

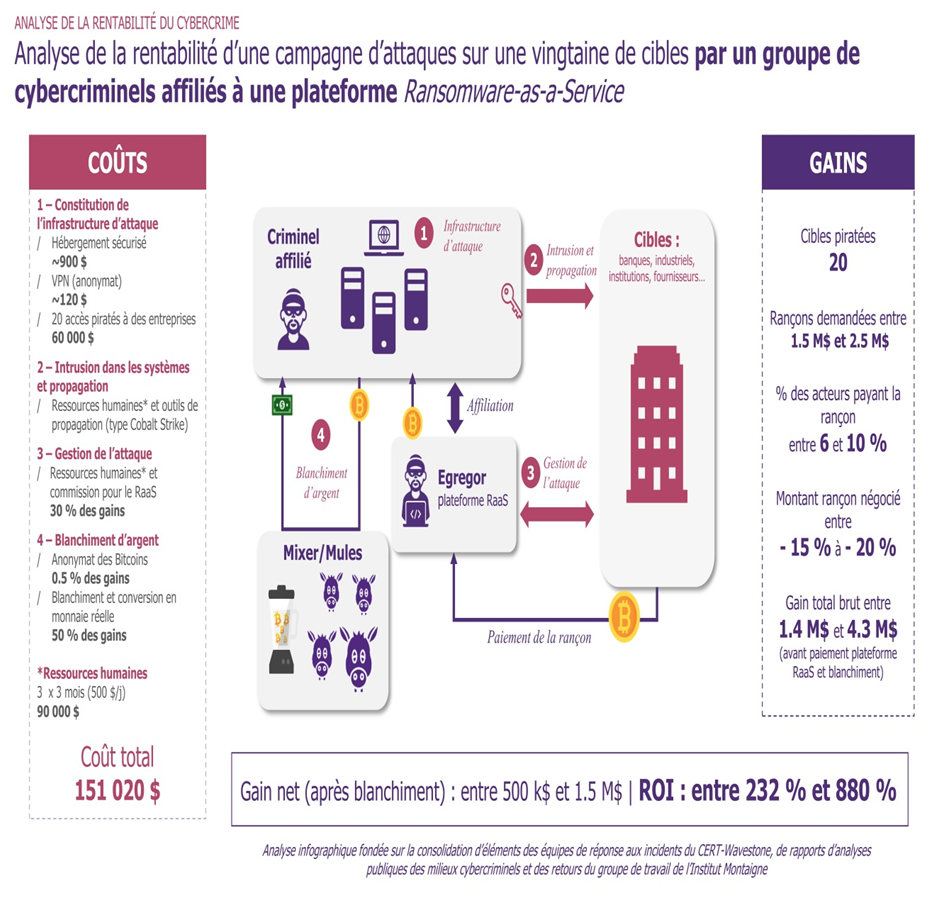

La cybersécurité des entreprises - Prévenir et guérir : quels remèdes contre les cyber virus ? - Sénat

Espionnage, attaques subversives et cyber sécurité : de l'impact des actions de « social engineering » et des vulnérabilités humaines sur la sécurité globale des entreprises | Cairn.info

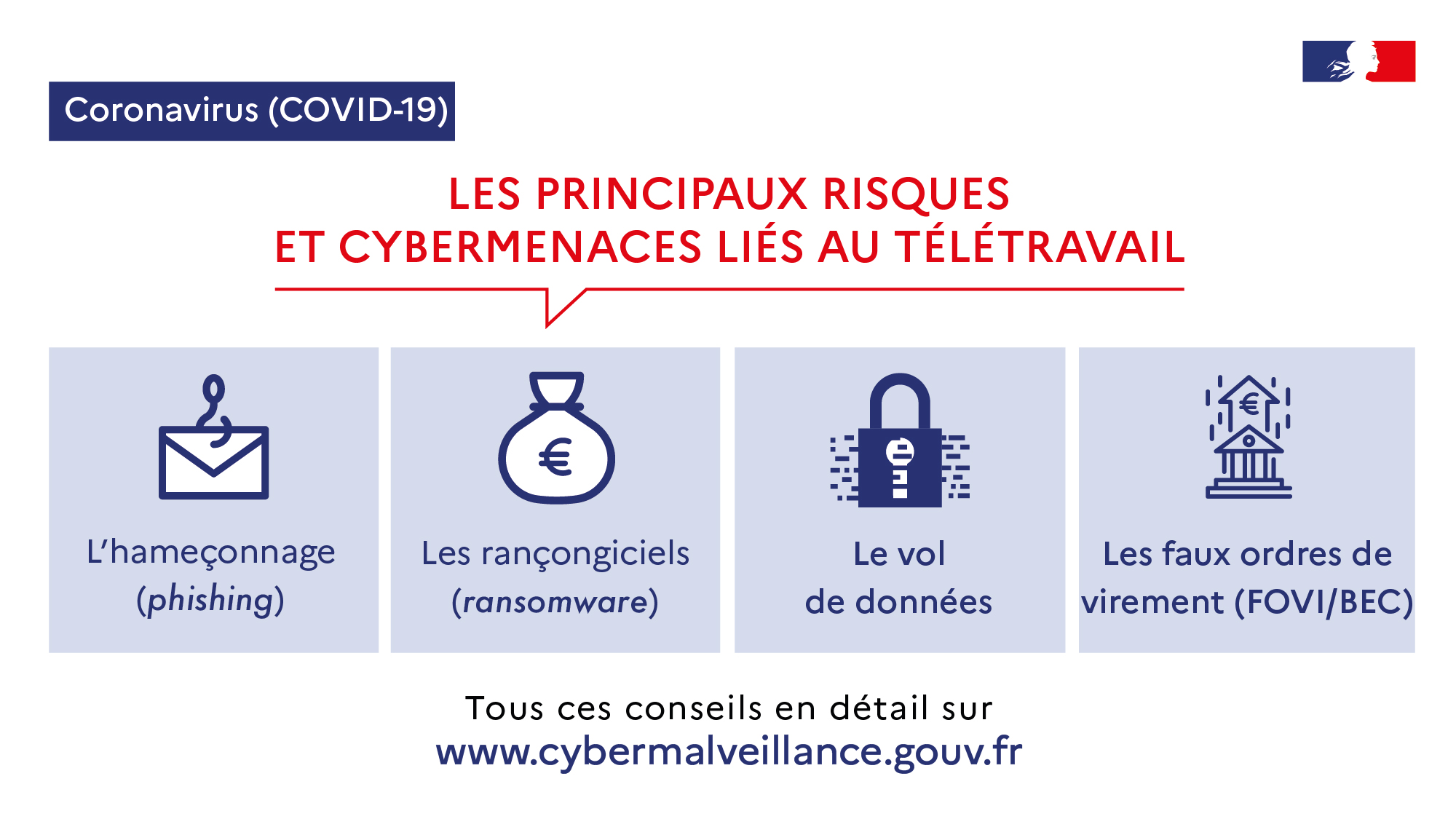

Recommandations de sécurité informatique pour le télétravail en situation de crise - Assistance aux victimes de cybermalveillance